Otoritas penandatanganan sertifikat gratis paling populer, Let's Encrypt akan mencabut lebih dari 3 juta sertifikat TLS dalam 24 jam ke depan yang mungkin dikeluarkan secara salah karena bug dalam perangkat lunak Otoritas Sertifikatnya.

Bug, yang dikonfirmasi Let's Encrypt pada tanggal 29 Februari dan diperbaiki dua jam setelah penemuan, berdampak pada cara memeriksa kepemilikan nama domain sebelum mengeluarkan sertifikat TLS baru.

Akibatnya, bug membuka skenario di mana sertifikat dapat diterbitkan bahkan tanpa memvalidasi kontrol pemegang nama domain.

Otoritas Otoritas Sertifikasi (CAA), kebijakan keamanan internet, memungkinkan pemegang nama domain untuk menunjukkan kepada otoritas sertifikat (CA) apakah mereka berwenang untuk mengeluarkan sertifikat digital untuk nama domain tertentu.

Let's Encrypt menganggap hasil validasi domain hanya baik selama 30 hari sejak validasi, setelah itu memeriksa ulang catatan CAA yang mengesahkan domain tersebut sebelum mengeluarkan sertifikat. Bug - yang ditemukan dalam kode untuk Boulder, perangkat lunak penandatanganan sertifikat yang digunakan oleh Let's Encrypt - adalah sebagai berikut:

"Ketika permintaan sertifikat berisi N nama domain yang membutuhkan CAA memeriksa ulang, Boulder akan memilih satu nama domain dan memeriksanya N kali." Dengan kata lain, ketika Boulder perlu mengurai, misalnya, sekelompok 5 nama domain yang memerlukan CAA memeriksa ulang, itu akan memeriksa satu nama domain 5 kali dibandingkan dengan memeriksa masing-masing dari 5 domain sekali saja.

Perusahaan mengatakan bug itu terjadi sebagai bagian dari pembaruan pada Juli 2019.

Ini berarti bahwa Let's Encrypt mungkin telah mengeluarkan sertifikat yang seharusnya tidak dimiliki, dan karenanya mencabut semua sertifikat TLS yang dipengaruhi oleh bug.

Awal terjadinya ini terjadi ketika proyek Let's Encrypt mengumumkan minggu lalu bahwa mereka telah mengeluarkan sertifikat TLS gratis yang ke satu miliar sejak diluncurkan pada 2015

Let's Encrypt mengatakan 2,6 persen dari sekitar 116 juta sertifikat aktif terpengaruh - sekitar 3.048.289 - di mana sekitar satu juta merupakan duplikat sertifikat yang terpengaruh lainnya.

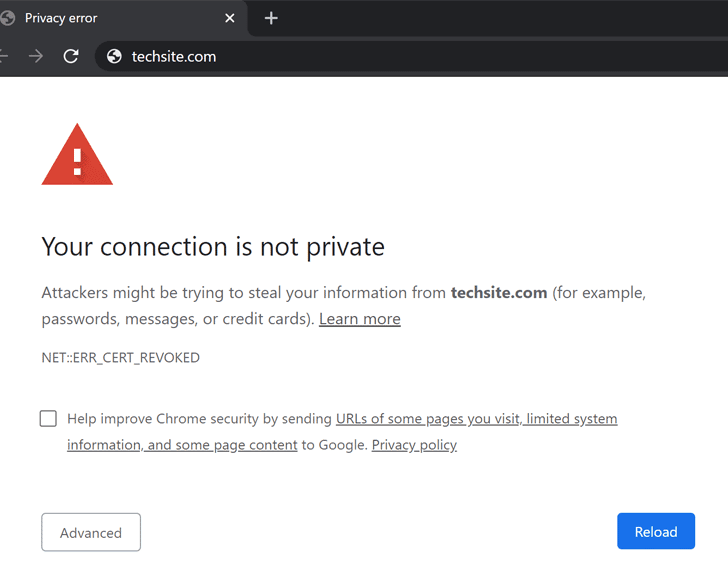

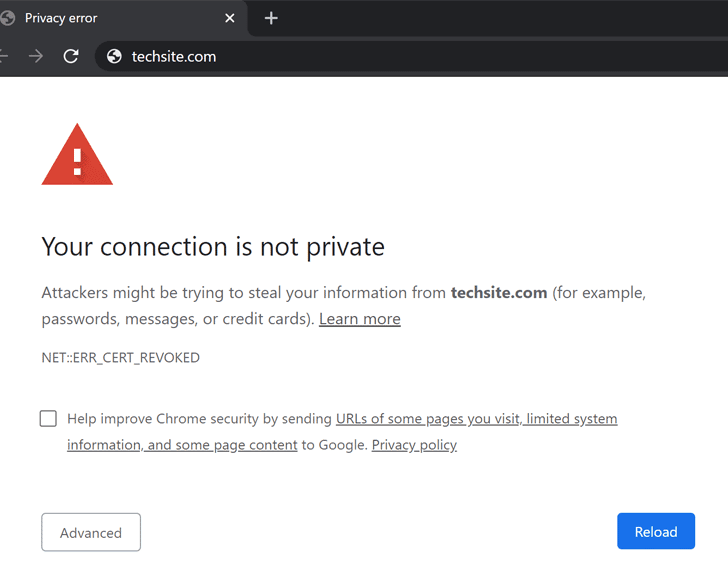

Pemilik situs web yang terkena dampak memiliki waktu hingga 20:00 UTC (15:00 EST) 4 Maret untuk secara manual memperbarui dan mengganti sertifikat mereka, jika tidak maka pengunjung ke situs web akan disambut dengan peringatan keamanan TLS - karena sertifikat dicabut - sampai proses pembaruan selesai.

Perlu dicatat bahwa sertifikat yang dikeluarkan oleh Let's Encrypt berlaku untuk jangka waktu 90 hari, dan klien ACME seperti Certbot mampu memperbaruinya secara otomatis.

Tetapi dengan Let's Encrypt telah mencabut semua sertifikat yang terkena dampak, admin situs web harus melakukan pembaruan paksa untuk mencegah gangguan apa pun.

Selain menggunakan alat https://checkhost.unboundtest.com/ untuk memeriksa apakah sertifikat perlu diganti, Let's Encrypt telah mengumpulkan daftar nomor seri yang dapat diunduh, yang memungkinkan pelanggan untuk memeriksa apakah situs web mereka termasuk pada sertifikat yang terpengaruh.

Bug, yang dikonfirmasi Let's Encrypt pada tanggal 29 Februari dan diperbaiki dua jam setelah penemuan, berdampak pada cara memeriksa kepemilikan nama domain sebelum mengeluarkan sertifikat TLS baru.

Akibatnya, bug membuka skenario di mana sertifikat dapat diterbitkan bahkan tanpa memvalidasi kontrol pemegang nama domain.

Otoritas Otoritas Sertifikasi (CAA), kebijakan keamanan internet, memungkinkan pemegang nama domain untuk menunjukkan kepada otoritas sertifikat (CA) apakah mereka berwenang untuk mengeluarkan sertifikat digital untuk nama domain tertentu.

Let's Encrypt menganggap hasil validasi domain hanya baik selama 30 hari sejak validasi, setelah itu memeriksa ulang catatan CAA yang mengesahkan domain tersebut sebelum mengeluarkan sertifikat. Bug - yang ditemukan dalam kode untuk Boulder, perangkat lunak penandatanganan sertifikat yang digunakan oleh Let's Encrypt - adalah sebagai berikut:

"Ketika permintaan sertifikat berisi N nama domain yang membutuhkan CAA memeriksa ulang, Boulder akan memilih satu nama domain dan memeriksanya N kali." Dengan kata lain, ketika Boulder perlu mengurai, misalnya, sekelompok 5 nama domain yang memerlukan CAA memeriksa ulang, itu akan memeriksa satu nama domain 5 kali dibandingkan dengan memeriksa masing-masing dari 5 domain sekali saja.

Perusahaan mengatakan bug itu terjadi sebagai bagian dari pembaruan pada Juli 2019.

Ini berarti bahwa Let's Encrypt mungkin telah mengeluarkan sertifikat yang seharusnya tidak dimiliki, dan karenanya mencabut semua sertifikat TLS yang dipengaruhi oleh bug.

Awal terjadinya ini terjadi ketika proyek Let's Encrypt mengumumkan minggu lalu bahwa mereka telah mengeluarkan sertifikat TLS gratis yang ke satu miliar sejak diluncurkan pada 2015

Let's Encrypt mengatakan 2,6 persen dari sekitar 116 juta sertifikat aktif terpengaruh - sekitar 3.048.289 - di mana sekitar satu juta merupakan duplikat sertifikat yang terpengaruh lainnya.

Pemilik situs web yang terkena dampak memiliki waktu hingga 20:00 UTC (15:00 EST) 4 Maret untuk secara manual memperbarui dan mengganti sertifikat mereka, jika tidak maka pengunjung ke situs web akan disambut dengan peringatan keamanan TLS - karena sertifikat dicabut - sampai proses pembaruan selesai.

Perlu dicatat bahwa sertifikat yang dikeluarkan oleh Let's Encrypt berlaku untuk jangka waktu 90 hari, dan klien ACME seperti Certbot mampu memperbaruinya secara otomatis.

Tetapi dengan Let's Encrypt telah mencabut semua sertifikat yang terkena dampak, admin situs web harus melakukan pembaruan paksa untuk mencegah gangguan apa pun.

Selain menggunakan alat https://checkhost.unboundtest.com/ untuk memeriksa apakah sertifikat perlu diganti, Let's Encrypt telah mengumpulkan daftar nomor seri yang dapat diunduh, yang memungkinkan pelanggan untuk memeriksa apakah situs web mereka termasuk pada sertifikat yang terpengaruh.