Pengguna GitHub secara tidak sengaja mengungkap 12,8 juta autentikasi dan rahasia sensitif di lebih dari 3 juta repositori publik selama tahun 2023, dengan sebagian besar tetap valid setelah lima hari.

Hal ini menurut pakar keamanan siber di GitGuardian, yang mengirimkan 1,8 juta email peringatan gratis kepada mereka yang terkena dampak, dan hanya 1,8% dari mereka yang dihubungi mengambil tindakan cepat untuk memperbaiki kesalahan tersebut.

Rahasia yang tersebar mencakup kata sandi akun, kunci API, sertifikat TLS/SSL, kunci enkripsi, kredensial layanan cloud, token OAuth, dan data sensitif lainnya yang dapat memberikan akses tak terbatas kepada eksternal ke berbagai sumber daya dan layanan pribadi, sehingga menyebabkan pelanggaran data dan kerugian finansial.

Laporan Sophos pada tahun 2023 menyoroti bahwa kredensial yang disusupi menyumbang 50% dari penyebab utama semua serangan yang tercatat pada paruh pertama tahun ini, diikuti oleh eksploitasi kerentanan, yang merupakan metode serangan dalam 23% kasus.

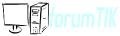

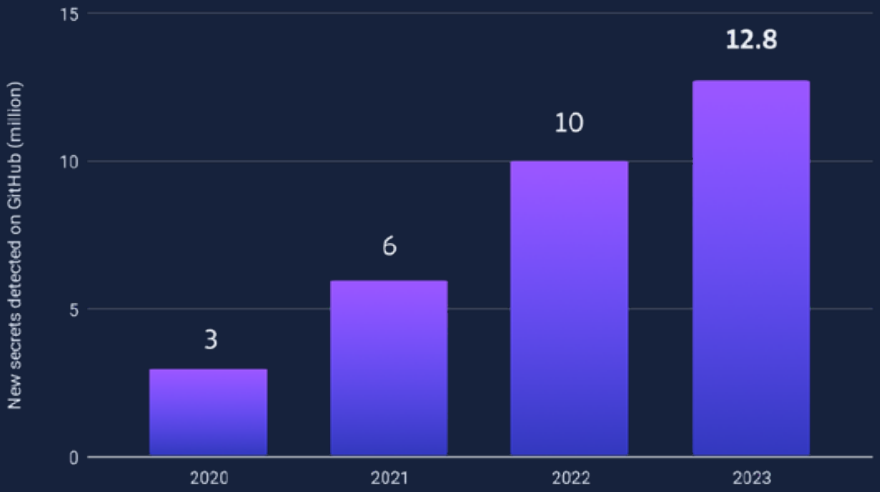

GitGuardian mengatakan bocoran di GitHub, platform hosting kode dan kolaborasi paling populer di dunia, telah memperlihatkan tren negatif (meningkat) sejak tahun 2020.

Negara yang paling “bocor” tahun 2023 adalah India, Amerika Serikat, Brazil, China, Prancis, Kanada, Vietnam, Indonesia, Korea Selatan, dan Jerman.

Dalam hal sektor-sektor mana yang paling banyak membocorkan data rahasia, TI menduduki peringkat teratas dengan porsi terbesar sebesar 65,9%, diikuti oleh pendidikan dengan 20,1%, dan gabungan semua sektor lainnya (sains, ritel, manufaktur, keuangan, administrasi publik, kesehatan, hiburan), transportasi) terhitung 14%.

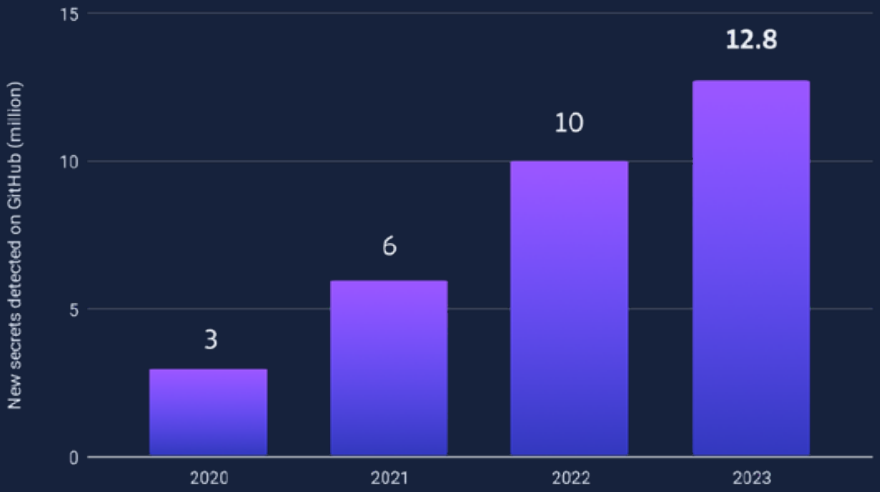

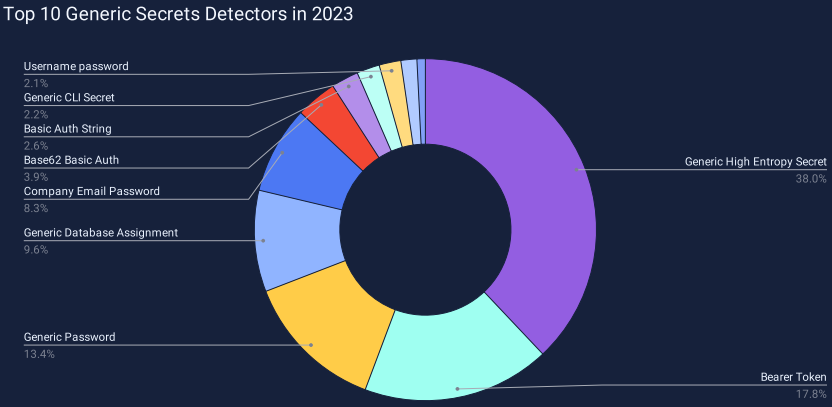

Detektor generik GitGuardian, yang menangkap sekitar 45% dari semua rahasia yang terdeteksi perusahaan pada tahun 2023, analisisnya sebagai berikut.

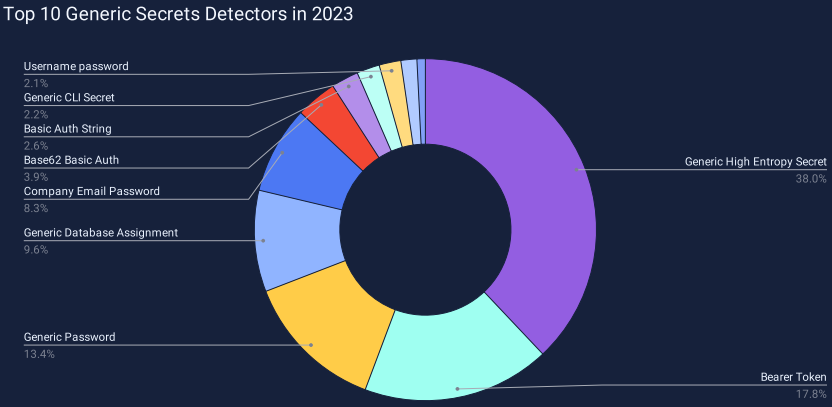

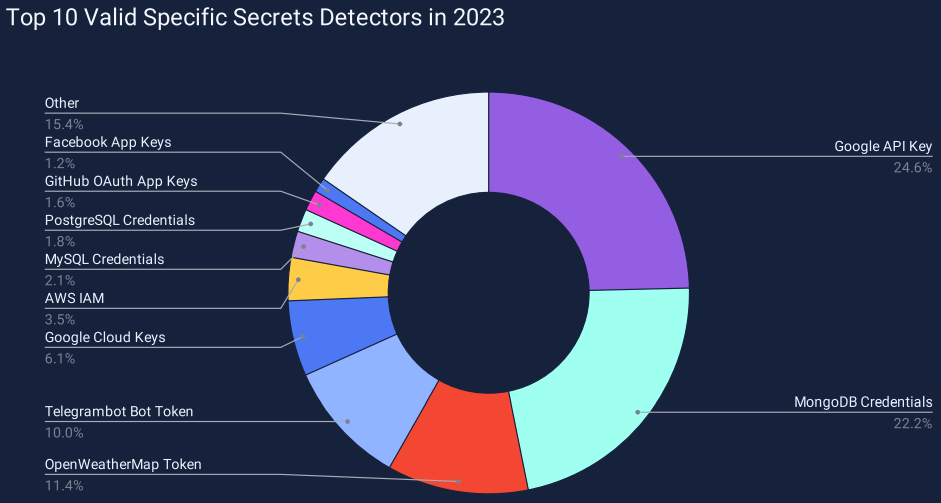

Detektor spesifik yang dapat mengidentifikasi data bocoran ke dalam kategori menunjukkan data bocoran pada kunci Google API dan Google Cloud, kredensial MongoDB, token bot OpenWeatherMap dan Telegram, kredensial MySQL dan PostgreSQL, serta kunci OAuth GitHub.

2,6% dari rahasia yang terekspos direvoke dalam satu jam pertama, namun 91,6% tetap valid bahkan setelah lima hari, yaitu saat GitGuardian berhenti memantau statusnya.

Riot Games, GitHub, OpenAI, dan AWS tampaknya memiliki mekanisme respons terbaik untuk membantu mendeteksi kesalahan dan memperbaiki situasi.

Tren AI

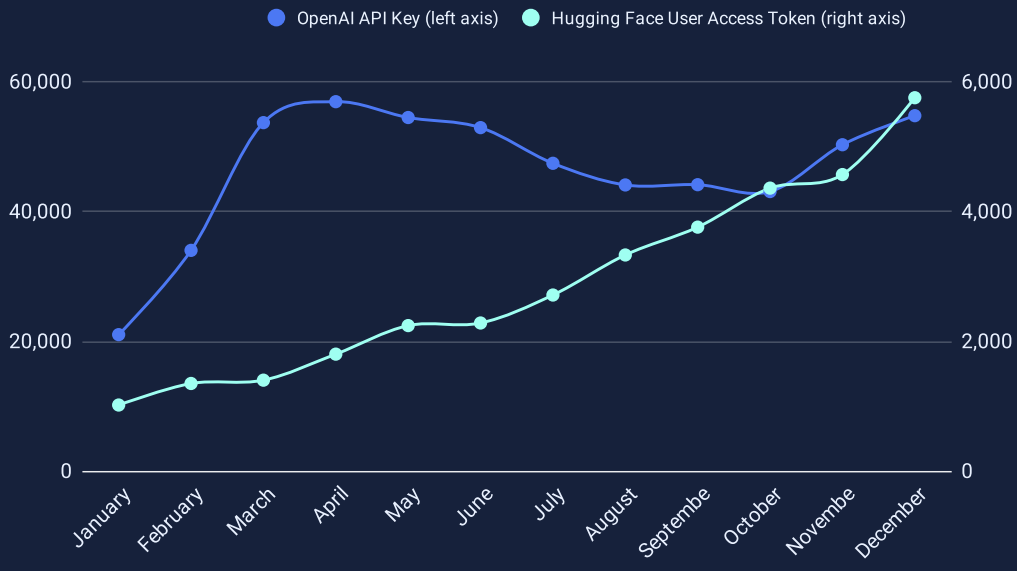

Alat AI generatif melanjutkan pertumbuhan eksplosifnya pada tahun 2023, yang juga tercermin dalam jumlah kebocoran data di GitHub tahun lalu.

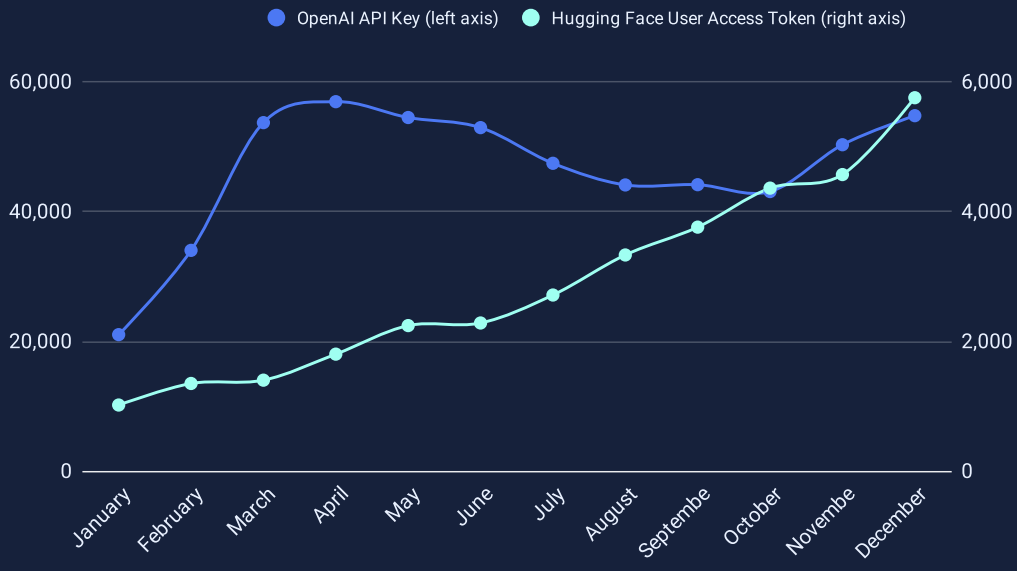

GitGuardian mengalami peningkatan besar-besaran sebesar 1.212x dalam jumlah kebocoran kunci API OpenAI di GitHub dibandingkan tahun 2022, dengan rata-rata kebocoran 46.441 kunci API per bulan, yang mencapai titik data dengan pertumbuhan tertinggi dalam laporan tersebut.

OpenAI dikenal dengan produk seperti ChatGPT dan DALL-E, yang digunakan secara luas di luar komunitas teknologi. Banyak bisnis dan karyawan memasukkan informasi sensitif melalui perintah ChatGPT, dan pengungkapan kunci ini sangat berisiko.

Repositori model AI sumber terbuka HuggingFace mengalami peningkatan tajam dalam kebocoran rahasia, yang secara langsung terkait dengan meningkatnya popularitasnya di kalangan peneliti dan pengembang AI.

Layanan AI lainnya, seperti Cohere, Claude, Clarifai, Google Bard, Pinecone, dan Replication, juga mengalami kebocoran data rahasia, meskipun pada tingkat yang jauh lebih rendah.

Meskipun mereka yang menggunakan layanan AI perlu mengamankan rahasia mereka dengan lebih baik, GitGuardian mengatakan bahwa teknologi tersebut juga dapat digunakan untuk mendeteksi dan mengamankan rahasia.

GitGuardian mengatakan bahwa Large Language Model (LLM) dapat membantu mengkategorikan rahasia yang bocor dengan cepat dan dengan lebih sedikit kesalahan.

Namun, skala operasional yang sangat besar, pertimbangan biaya dan waktu, serta efisiensi identifikasi merupakan faktor pembatas yang membuat upaya tersebut tetap menantang, setidaknya untuk saat ini.

Bulan lalu, GitHub mengaktifkan perlindungan push secara default untuk mencegah pengungkapan rahasia yang tidak disengaja saat memasukkan kode baru ke platform.

Hal ini menurut pakar keamanan siber di GitGuardian, yang mengirimkan 1,8 juta email peringatan gratis kepada mereka yang terkena dampak, dan hanya 1,8% dari mereka yang dihubungi mengambil tindakan cepat untuk memperbaiki kesalahan tersebut.

Rahasia yang tersebar mencakup kata sandi akun, kunci API, sertifikat TLS/SSL, kunci enkripsi, kredensial layanan cloud, token OAuth, dan data sensitif lainnya yang dapat memberikan akses tak terbatas kepada eksternal ke berbagai sumber daya dan layanan pribadi, sehingga menyebabkan pelanggaran data dan kerugian finansial.

Laporan Sophos pada tahun 2023 menyoroti bahwa kredensial yang disusupi menyumbang 50% dari penyebab utama semua serangan yang tercatat pada paruh pertama tahun ini, diikuti oleh eksploitasi kerentanan, yang merupakan metode serangan dalam 23% kasus.

GitGuardian mengatakan bocoran di GitHub, platform hosting kode dan kolaborasi paling populer di dunia, telah memperlihatkan tren negatif (meningkat) sejak tahun 2020.

Negara yang paling “bocor” tahun 2023 adalah India, Amerika Serikat, Brazil, China, Prancis, Kanada, Vietnam, Indonesia, Korea Selatan, dan Jerman.

Dalam hal sektor-sektor mana yang paling banyak membocorkan data rahasia, TI menduduki peringkat teratas dengan porsi terbesar sebesar 65,9%, diikuti oleh pendidikan dengan 20,1%, dan gabungan semua sektor lainnya (sains, ritel, manufaktur, keuangan, administrasi publik, kesehatan, hiburan), transportasi) terhitung 14%.

Detektor generik GitGuardian, yang menangkap sekitar 45% dari semua rahasia yang terdeteksi perusahaan pada tahun 2023, analisisnya sebagai berikut.

Detektor spesifik yang dapat mengidentifikasi data bocoran ke dalam kategori menunjukkan data bocoran pada kunci Google API dan Google Cloud, kredensial MongoDB, token bot OpenWeatherMap dan Telegram, kredensial MySQL dan PostgreSQL, serta kunci OAuth GitHub.

2,6% dari rahasia yang terekspos direvoke dalam satu jam pertama, namun 91,6% tetap valid bahkan setelah lima hari, yaitu saat GitGuardian berhenti memantau statusnya.

Riot Games, GitHub, OpenAI, dan AWS tampaknya memiliki mekanisme respons terbaik untuk membantu mendeteksi kesalahan dan memperbaiki situasi.

Tren AI

Alat AI generatif melanjutkan pertumbuhan eksplosifnya pada tahun 2023, yang juga tercermin dalam jumlah kebocoran data di GitHub tahun lalu.

GitGuardian mengalami peningkatan besar-besaran sebesar 1.212x dalam jumlah kebocoran kunci API OpenAI di GitHub dibandingkan tahun 2022, dengan rata-rata kebocoran 46.441 kunci API per bulan, yang mencapai titik data dengan pertumbuhan tertinggi dalam laporan tersebut.

OpenAI dikenal dengan produk seperti ChatGPT dan DALL-E, yang digunakan secara luas di luar komunitas teknologi. Banyak bisnis dan karyawan memasukkan informasi sensitif melalui perintah ChatGPT, dan pengungkapan kunci ini sangat berisiko.

Repositori model AI sumber terbuka HuggingFace mengalami peningkatan tajam dalam kebocoran rahasia, yang secara langsung terkait dengan meningkatnya popularitasnya di kalangan peneliti dan pengembang AI.

Layanan AI lainnya, seperti Cohere, Claude, Clarifai, Google Bard, Pinecone, dan Replication, juga mengalami kebocoran data rahasia, meskipun pada tingkat yang jauh lebih rendah.

Meskipun mereka yang menggunakan layanan AI perlu mengamankan rahasia mereka dengan lebih baik, GitGuardian mengatakan bahwa teknologi tersebut juga dapat digunakan untuk mendeteksi dan mengamankan rahasia.

GitGuardian mengatakan bahwa Large Language Model (LLM) dapat membantu mengkategorikan rahasia yang bocor dengan cepat dan dengan lebih sedikit kesalahan.

Namun, skala operasional yang sangat besar, pertimbangan biaya dan waktu, serta efisiensi identifikasi merupakan faktor pembatas yang membuat upaya tersebut tetap menantang, setidaknya untuk saat ini.

Bulan lalu, GitHub mengaktifkan perlindungan push secara default untuk mencegah pengungkapan rahasia yang tidak disengaja saat memasukkan kode baru ke platform.