Infrastruktur botnet paling berbahaya saat ini yang dibangun oleh penjahat dunia maya yang menggunakan malware Emotet dirazia setelah tindakan terkoordinasi internasional yang dikoordinasikan oleh Europol dan Eurojust.

Upaya bersama antara lembaga penegak hukum dan pihak berwenang dari Belanda, Jerman, Amerika Serikat, Inggris Raya, Prancis, Lituania, Kanada, dan Ukraina memungkinkan penyelidik untuk mengambil kendali atas server botnet dan mengganggu operasi malware.

Menyusul upaya investigasi global, otoritas yudisial dan penegak hukum membongkar seluruh infrastruktur botnet dari dalam setelah menguasai servernya.

"Infrastruktur yang digunakan oleh EMOTET melibatkan beberapa ratus server yang berlokasi di seluruh dunia, semuanya memiliki fungsi yang berbeda untuk mengelola komputer korban yang terinfeksi, untuk menyebar ke yang baru, untuk melayani kelompok kriminal lain, dan pada akhirnya membuat jaringan lebih tangguh terhadap upaya penghapusan, "jelas Europol.

"Mesin korban yang terinfeksi telah dialihkan ke infrastruktur yang dikendalikan oleh penegakan hukum. Ini adalah pendekatan unik dan baru untuk secara efektif mengganggu aktivitas kejahatan dunia maya."

Anda dapat memeriksa apakah alamat email Anda telah dibobol oleh Emotet dan digunakan untuk mengirim email berbahaya menggunakan portal Polisi Nasional Belanda ini.

http://www.politie.nl/emocheck

Portal ini akan membantu Anda mencari melalui database alamat email, nama pengguna, dan kata sandi yang dicuri oleh Emotet dan ditemukan oleh Kepolisian Nasional Belanda selama investigasi kriminal yang menyebabkan gangguan botnet.

Departemen Cyberpolice polisi Ukraina juga menangkap dua orang yang diduga terlibat dalam pemeliharaan infrastruktur botnet dan menghadapi hukuman 12 tahun penjara jika terbukti bersalah.

Anggota lain dari grup kejahatan dunia maya yang menggunakan infrastruktur botnet Emotet juga diidentifikasi selama penyelidikan dan tindakan diambil untuk menahan mereka.

Video penangkapan yang dilakukan oleh polisi Ukraina disematkan di bawah ini.

Botnet terbesar dan paling berbahaya saat ini

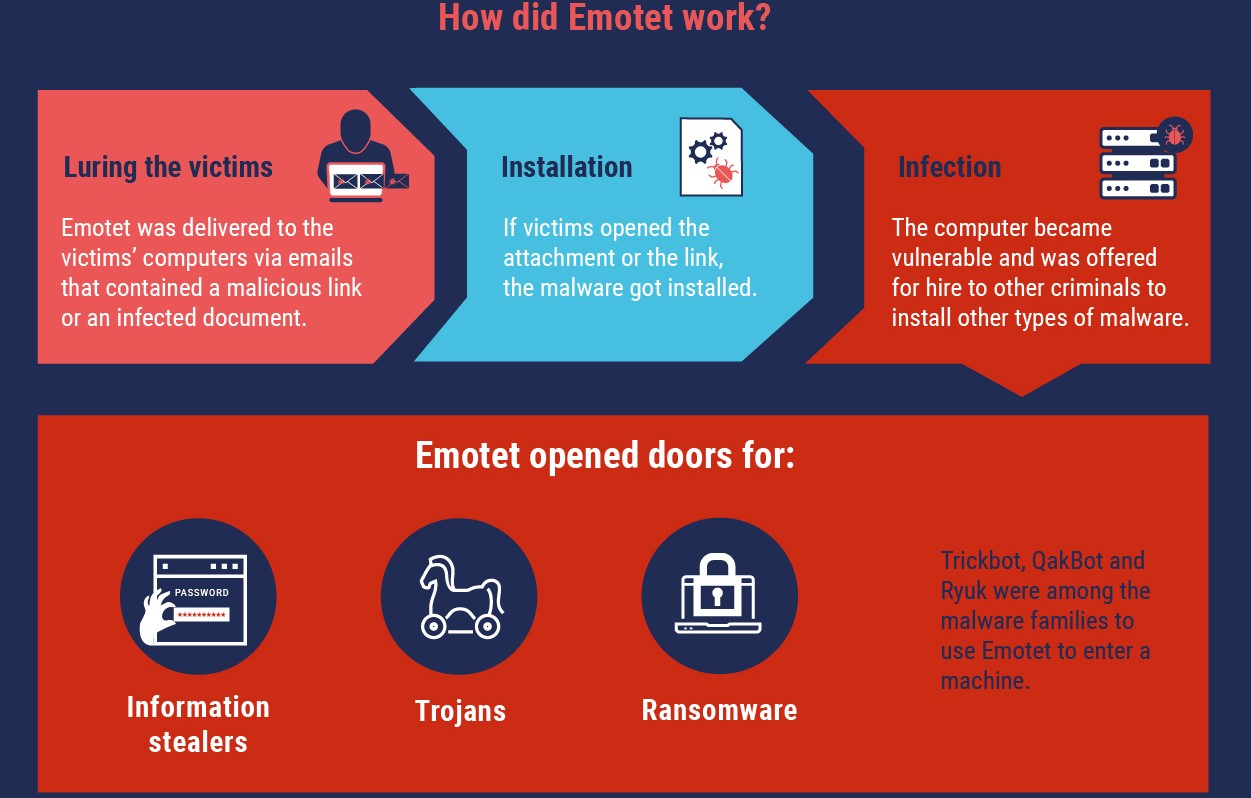

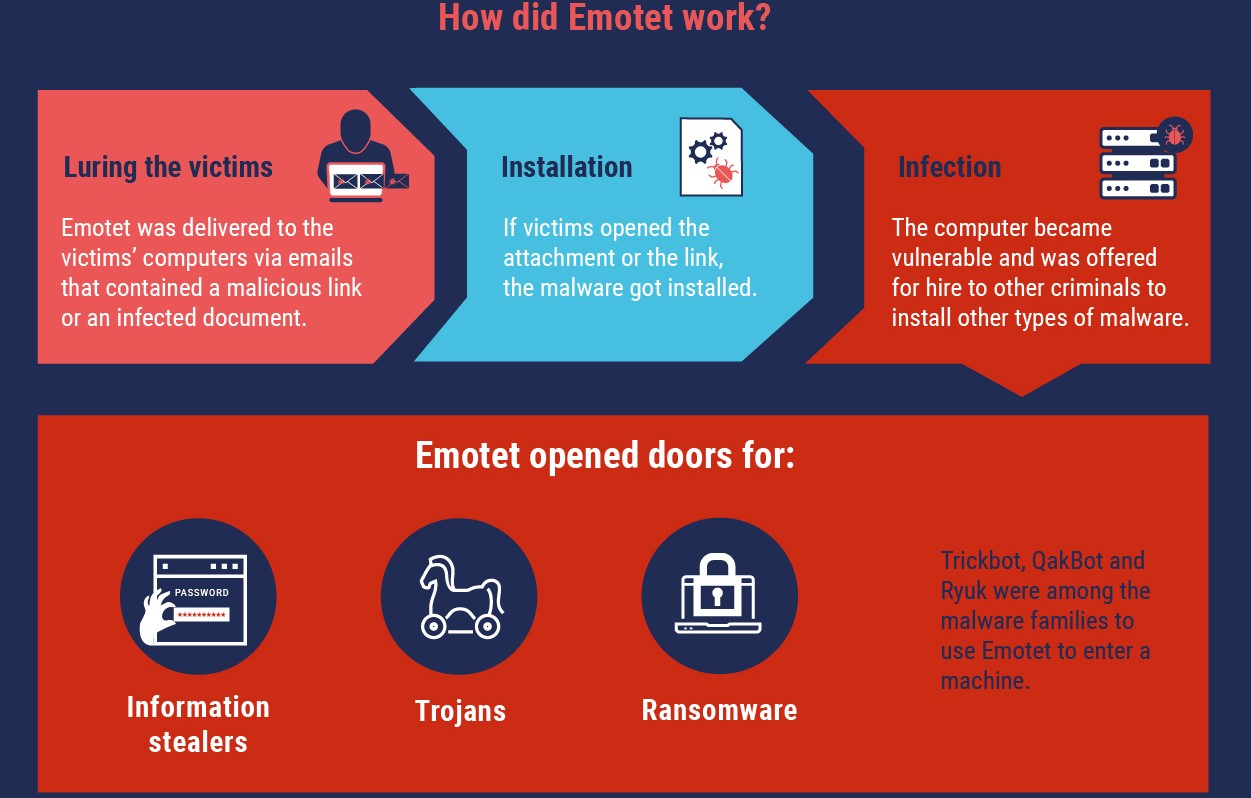

Malware Emotet pertama kali terlihat sebagai Trojan perbankan pada tahun 2014 dan telah berkembang menjadi botnet yang digunakan oleh kelompok TA542 (alias Mummy Spider) untuk menyebarkan muatan malware tahap kedua.

Emotet memasukkan muatan trojan QakBot dan Trickbot (yang pada gilirannya menyebarkan baik ransomware Ryuk dan Conti) pada komputer korban yang disusupi.

"Infrastruktur EMOTET pada dasarnya bertindak sebagai pembuka pintu utama untuk sistem komputer dalam skala global," tambah Europol.

"Setelah akses tidak sah ini dibuat, kemudian dijual ke kelompok kriminal tingkat atas lainnya untuk menyebarkan kegiatan terlarang lebih lanjut seperti pencurian dan pemerasan data melalui ransomware."

Setelah jeda lebih dari sebulan, botnet Emotet dihidupkan kembali pada tanggal 21 Desember, dengan Microsoft melihat kampanye yang memberikan "berbagai macam umpan dalam email masal, penggunaan balasan palsu atau email yang diteruskan, lampiran arsip yang dilindungi sandi. "

Sebelum istirahat pendek ini, Emotet telah menargetkan pemerintah negara bagian dan lokal AS dalam kampanye yang berpotensi ditargetkan menurut penasehat DHS-CISA Oktober.

Botnet Trickbot yang sangat aktif sementara terganggu setelah operasi gabungan pada Oktober 2020 ini.

Upaya bersama antara lembaga penegak hukum dan pihak berwenang dari Belanda, Jerman, Amerika Serikat, Inggris Raya, Prancis, Lituania, Kanada, dan Ukraina memungkinkan penyelidik untuk mengambil kendali atas server botnet dan mengganggu operasi malware.

Menyusul upaya investigasi global, otoritas yudisial dan penegak hukum membongkar seluruh infrastruktur botnet dari dalam setelah menguasai servernya.

"Infrastruktur yang digunakan oleh EMOTET melibatkan beberapa ratus server yang berlokasi di seluruh dunia, semuanya memiliki fungsi yang berbeda untuk mengelola komputer korban yang terinfeksi, untuk menyebar ke yang baru, untuk melayani kelompok kriminal lain, dan pada akhirnya membuat jaringan lebih tangguh terhadap upaya penghapusan, "jelas Europol.

"Mesin korban yang terinfeksi telah dialihkan ke infrastruktur yang dikendalikan oleh penegakan hukum. Ini adalah pendekatan unik dan baru untuk secara efektif mengganggu aktivitas kejahatan dunia maya."

Anda dapat memeriksa apakah alamat email Anda telah dibobol oleh Emotet dan digunakan untuk mengirim email berbahaya menggunakan portal Polisi Nasional Belanda ini.

http://www.politie.nl/emocheck

Portal ini akan membantu Anda mencari melalui database alamat email, nama pengguna, dan kata sandi yang dicuri oleh Emotet dan ditemukan oleh Kepolisian Nasional Belanda selama investigasi kriminal yang menyebabkan gangguan botnet.

Departemen Cyberpolice polisi Ukraina juga menangkap dua orang yang diduga terlibat dalam pemeliharaan infrastruktur botnet dan menghadapi hukuman 12 tahun penjara jika terbukti bersalah.

Anggota lain dari grup kejahatan dunia maya yang menggunakan infrastruktur botnet Emotet juga diidentifikasi selama penyelidikan dan tindakan diambil untuk menahan mereka.

Video penangkapan yang dilakukan oleh polisi Ukraina disematkan di bawah ini.

Botnet terbesar dan paling berbahaya saat ini

Malware Emotet pertama kali terlihat sebagai Trojan perbankan pada tahun 2014 dan telah berkembang menjadi botnet yang digunakan oleh kelompok TA542 (alias Mummy Spider) untuk menyebarkan muatan malware tahap kedua.

Emotet memasukkan muatan trojan QakBot dan Trickbot (yang pada gilirannya menyebarkan baik ransomware Ryuk dan Conti) pada komputer korban yang disusupi.

"Infrastruktur EMOTET pada dasarnya bertindak sebagai pembuka pintu utama untuk sistem komputer dalam skala global," tambah Europol.

"Setelah akses tidak sah ini dibuat, kemudian dijual ke kelompok kriminal tingkat atas lainnya untuk menyebarkan kegiatan terlarang lebih lanjut seperti pencurian dan pemerasan data melalui ransomware."

Setelah jeda lebih dari sebulan, botnet Emotet dihidupkan kembali pada tanggal 21 Desember, dengan Microsoft melihat kampanye yang memberikan "berbagai macam umpan dalam email masal, penggunaan balasan palsu atau email yang diteruskan, lampiran arsip yang dilindungi sandi. "

Sebelum istirahat pendek ini, Emotet telah menargetkan pemerintah negara bagian dan lokal AS dalam kampanye yang berpotensi ditargetkan menurut penasehat DHS-CISA Oktober.

Botnet Trickbot yang sangat aktif sementara terganggu setelah operasi gabungan pada Oktober 2020 ini.